密码暴力破解

暴力破解原理

暴力破解法(Brute Force)又被称为穷举法,是一种密码分析的方法,即将密码进行逐个推算直到找出真正的密码为止。例如一个已知是四位并且全部由数字组成的密码,其可能共有10000种组合,因此最多尝试9999次就能找到正确的密码。理论上除了具有完善保密性的密码以外,利用这种方法可以破解任何一种密码,问题只在于如何缩短试误时间。有些人运用计算机来增加效率,有些人辅以字典来缩小密码组合的范围。

暴力破解一般来说有三种方式:

- 排列组合:将数字、大写字母、小写字母、各种特殊字符排列组合,若是在不知道密码的长度情况下需要更多的逐渐增多位数,这样的运算量非常的大,这种方法需要高性能的破解算法和CPU/GPU做支持。

- 字典破解:通过社会工程学与人们常用的密码建立破译字典,然后逐个尝试。

- 排列组合+字典破解:两种方式的结合,增大破解的几率

从暴力破解的方式我们就可以看出来,他有一个简单、通俗易懂的名字,叫做:猜。一个个试,总有一天可以试出来,因为大小写字母、数字、特殊符号的个数是有限的,他们的排列组合也是有限的,只是特别多而已。

这样的方式在遇到弱口令是十分有效的,例如简单的 123456、电话号码、abcde。

所以只要密码设置的足够长,足够复杂便可以防范暴力破解这样的攻击方式。

暴力猜解之BS架构

基于表单的暴力破解

抓包之后,进行暴力破解

结果,找到了密码

这是最简单的暴力破解方式,也就是没有验证码之类的情况下,就这么暴力破解。再看下一种情况。

基于验证码暴力破解

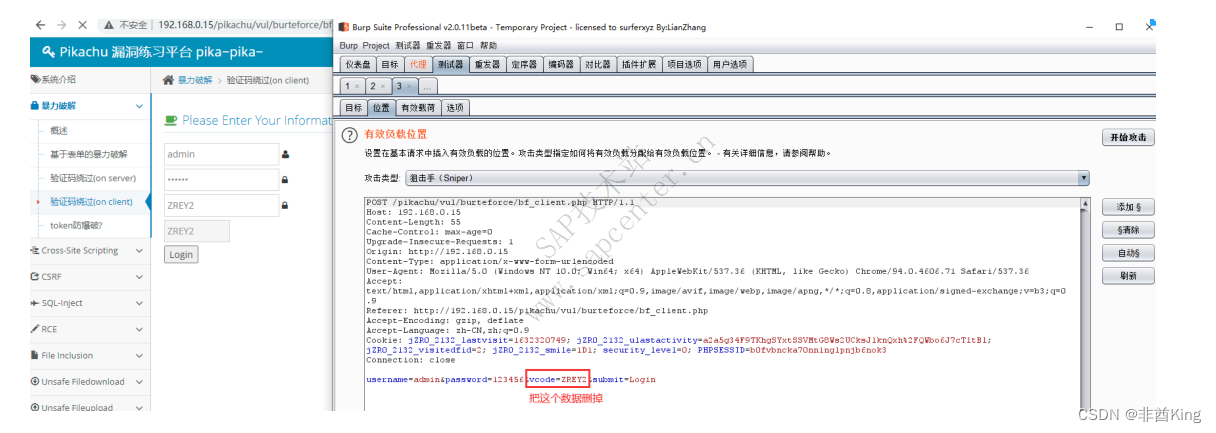

在客户端验证的

攻击

效果:也能破解出来

然后看一下网页源代码

在服务端校验的

既然有了服务端校验,我们再通过上面的抓包删除验证码数据的情况就不行了

那么我们还使用这个数据包,并且使用刚才抓取到的验证码数据

再攻击,破解成功

再攻击,破解成功

Token防爆破示例

攻击,从结果可以看到,没有破解成功。

因为token的值每次请求之后,token值都会发生变化。那么如何处理呢,我们应该把每次响应回来的新的token值替换到每次后续请求中,所以token值是不能防范暴力破解的,不过防止csrf是很有效的。

因为token的值每次请求之后,token值都会发生变化。那么如何处理呢,我们应该把每次响应回来的新的token值替换到每次后续请求中,所以token值是不能防范暴力破解的,不过防止csrf是很有效的。

解决方法

配置参数,线程数改为1,因为有token,所以不能采用多线程的方法。

再配置参数

然后配置载荷

然后配置载荷

第一个密码载荷

第二个,选择我们的递归搜索

开始攻击,由于我们用的是1个线程,所以速度可能比较慢

C/S架构暴力猜解

hydra的使用

hydra [[[-l LOGIN|-L FILE] [-p PASS|-P FILE]] | [-C FILE]] [-e ns]

[-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w TIME] [-f] [-s PORT] [-S] [-vV]

server service [OPT]

-R 继续从上一次进度接着破解。

-S 采用SSL链接。

-s PORT 可通过这个参数指定非默认端口。

-l LOGIN 指定破解的用户,对特定用户破解。

-L FILE 指定用户名字典。

-p PASS 小写,指定密码破解,少用,一般是采用密码字典。

-P FILE 大写,指定密码字典。

-e ns 可选选项,n:空密码试探,s:使用指定用户和密码试探。

-C FILE 使用冒号分割格式,例如“登录名:密码”来代替-L/-P参数。

-M FILE 指定目标列表文件一行一条。

-o FILE 指定结果输出文件。

-f 在使用-M参数以后,找到第一对登录名或者密码的时候中止破解。

-t TASKS 同时运行的线程数,默认为16。

-w TIME 设置最大超时的时间,单位秒,默认是30s。

-v / -V 显示详细过程。

server 目标ip

service 指定服务名,支持的服务和协议:telnet ftp pop3[-ntlm] imap[-ntlm] smb smbnt

http-{head|get} http-{get|post}-form http-proxy cisco cisco-enable vnc ldap2

ldap3 mssql mysql oracle-listener postgres nntp socks5 rexec rlogin pcnfs snmp

rsh cvs svn icq sapr3 ssh smtp-auth[-ntlm] pcanywhere teamspeak sip vmauthd

firebird ncp afp等等。

OPT 可选项指令:hydra -L user.txt -P top100.txt -vV -e ns 192.168.0.20 ssh

然后通过kali系统爆破一下它自己吧,如下图,成功了

破解成功,直接显示结果。也可以使用 -o 选项指定结果输出文件。这个我们可以试试看

破解成功,直接显示结果。也可以使用 -o 选项指定结果输出文件。这个我们可以试试看

hydra -L user.txt -P top100.txt -vV -e ns -o save.log 192.168.1.104 ssh暴力破解防御

9、取消密码登录

个人用户安全建议

文章来自于网络,如果侵犯了您的权益,请联系站长删除!